量子がノックしている!

映画『スニーカー』と、セテック天文学と書かれた悪名高いブラックボックスを覚えているだろうか?あの架空の装置は、どんな秘密でも解読することができた。今、量子コンピューターがそのフィクションを現実に変えるかもしれない。ほとんどすべてのインターネット通信がTLSのような暗号プロトコルによって保護され、銀行や決済システムはカード 取引やユーザー認証のために暗号に依存している。私たちはついに、『スニーカー』で示唆された「秘密が多すぎる」瞬間に到達したのだ。

この変化の原動力は何なのか、なぜ急務なのか、そして急速に進化するこの分野で何が待ち受けているのか、さらに深く掘り下げてみよう。

ドライバー

暗号は、情報を安全に暗号化し、インターネットのような公衆ネットワークを通じて送信される場合でも、許可されたエンティティだけが機密データを閲覧できるようにします。暗号は、ユーザーやシステムを遠隔地から認証したり、データに署名して「静止時」や「転送時」のメッセージの完全性を保護したりする上で、重要な役割を果たしている。適切な暗号保護なしに専用通信回線に依存することは非現実的であるため、本質的に、暗号はインターネットのセキュリティである。

量子コンピュータの最近の進歩は、可能性の限界を押し広げ、古典的なコンピュータを超えようとしている。古典的なコンピューターでは困難なある種の複雑な問題も、量子コンピューターではより効率的に解くことができる。最も顕著な例はSHORのアルゴリズムで、古典的なコンピュータが指数関数的な時間を必要とする整数の因数分解を、量子コンピュータは多項式時間で行うことができる。これは、安全性を確保するために因数分解の難易度に依存するRSAアルゴリズムに関連している。なお、「巡回セールスマン問題」のように、古典コンピュータと量子コンピュータの両方にとって難しい問題がまだ残っている(と研究者は考えている)。要するに、量子コンピュータは強力ではあるが、『スニーカー』に登場するような強力な "ブラックボックス "復号マシンではない。

緊急性

NSAは、国家安全保障システムにおいてポスト量子暗号(PQC)アルゴリズムに移行する期限を2035年と定めた。すべてのシステムが国家安全保障システムほど機密性が高いわけではないが、この期限は他の業界にとっても検討すべき良い指標となる。

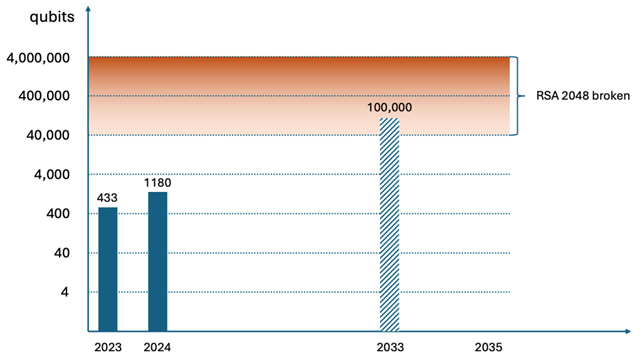

では、なぜ2035年なのか?量子コンピューティングの世界では、性能は量子ビットで測られる。2020年、IBMは 2030年までに 100万物理量子ビットの量子コンピューターを実現すると予測した。2023年、IBMは2033年までに10万物理量子ビットを達成するという、より具体的な計画を発表した。

現在の研究では、4,099人(フォールト・トレラント) qubitsあれば、現在広く使われている暗号アルゴリズムである2048ビット鍵のRSAを破るのに 十分である。この試算は、フォールトトレラント量子ビットが完全であることを前提としている。今日の量子コンピュータは非常にノイズが多いため、量子エラー訂正(QEC)が必要となり、1つの耐故障量子ビットを実装するのに10~100個、あるいは1000個もの物理量子ビットが必要となる。つまり、RSA2048を破るには4万から400万の物理量子ビットが必要となる。現在の進捗状況から、専門家は2035年までにRSA2048のような最新の暗号アルゴリズムを破ることができる量子コンピュータが存在する可能性があると予測している。ちなみに、現在1180物理量子ビットの量子コンピュータが利用可能であり、昨年の433物理量子ビットの制限の2倍以上である。

2035年は遠い未来のように思えるかもしれないが、複数の要因が切迫感を煽っている。高度なセキュリティ・アプリケーションでは、ペイメント・カード、ハードウェア・セキュリティ・モジュール、FIDOセキュリティ・キー、スマートフォン、電子IDカードなどのハードウェアを使用して暗号処理が実行されることが多い。ハードウェアはソフトウェアよりも寿命が長い傾向がある。特にFIDOセキュリティ・キーや電子IDカードのようなデバイスの寿命は10年と予想されており、2025年にはすでにPQCに対応した暗号ハードウェアの需要が発生することになる。ネットワーク通信デバイスやハードウェア・セキュリティ・モジュールのようなハードウェア・デバイスは、ファームウェアのアップデートによってPQCサポートを追加できるかもしれないが、FIDOセキュリティ・キーや電子IDカードのような他のデバイスは、通常、アップデートできないハードウェア・サポートを必要とする。

2035年までに署名と認証のユースケースにPQCを導入すれば十分だが、暗号化はより緊急の課題である。敵対者は、高性能の量子コンピュータを使って将来解読することを期待して、暗号化されたデータを採取している可能性がある。その結果、このリスクを軽減するために、暗号化ソリューションをより早く更新する必要が生じるかもしれない。

次に起こること

NISTのPQCプロジェクトは、最初の3つのPQCアルゴリズムを公表し、大きな進歩を遂げた:FIPS 203、FIPS 204、FIPS 205である。

このマイルストーンは、プロトコル設計者が TLS、FIDO、決済 ネットワークなどの重要なシステムにPQCを追加するために必要な明確性を提供する。これは、セキュリティ・ソフトウェア製品がPQCサポートを実装するための基礎となる。

セキュリティ・エンジニア、特に暗号ハードウェアに携わるエンジニアにとって、この開発 は同様に重要である。ハードウェア・レベルの実装は、サイドチャネル攻撃やその他の脆弱性に対するファームウェアの安全性を確保するのが複雑なため、より多くのリードタイムを必要とする。新しいPQC対応チップの設計、最適化、製造、認証には、セキュリティを確保するためにより多くの時間と慎重な注意を要する。

その時点では、概念実証の実装や試験的な導入が進み、最終的にはユーザーを新世代の暗号アルゴリズムに移行させることになるだろう。理想的な世界では、ユーザーは移行やそれに費やされた苦労に気づかないだろう。

FIDO認証プロトコルの発明者であり、FIDOアライアンスの共同設立者であるNok Nokは、ポスト量子暗号のサポートにおいて業界をリードし続けています。私たちはPQCの進歩を注意深く監視し、新たな脅威に先んじるためにFIDOプロトコルの進化を積極的に支援しています。Nok Nokの製品は、ポスト量子暗号をサポートするための柔軟な設計が組み込まれており、お客様が現在も将来もセキュアであることを保証します。